重置设备VS抹掉所有数据(还原设置与抹去内容和设置之间的差异及如何选择)

随着科技的不断发展,我们越来越依赖智能设备来存储重要的个人和工作信息。然而,有时候我们可能需要重新设置我们的设备或彻底抹去所有数据和设置。本文将探讨还原设置和抹去所有内容和设置之间的差异,并提供一些帮助您选择正确方法的指导。

一、为什么需要还原或抹去设备?

1.意外删除或错误设置:描述了可能导致我们希望还原或抹去设备的常见原因,如误删除重要文件或配置错误的设置。

二、还原设备:回到最初状态

2.什么是还原设备?:解释了还原设备的概念,即将设备恢复到出厂设置,删除所有用户数据和自定义设置。

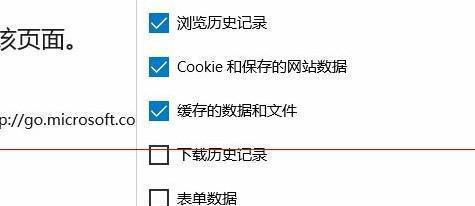

3.如何进行还原设备?:详细介绍了在不同设备上进行还原设置的步骤,包括iPhone、Android手机和Windows电脑。

4.还原设备的优点:列举了还原设备的好处,如解决系统故障、恢复设备性能和保护个人信息的安全。

5.还原设备的注意事项:提供了一些还原设备时应注意的事项,如备份数据、警惕数据丢失等。

三、抹去所有内容和设置:彻底擦除数据

6.什么是抹去所有内容和设置?:解释了抹去所有内容和设置的含义,即将设备恢复到出厂状态,并对存储介质进行完全擦除,使数据无法恢复。

7.如何抹去所有内容和设置?:详细介绍了进行抹去所有内容和设置的步骤,包括各种设备和操作系统的指导。

8.抹去所有内容和设置的优点:探讨了抹去所有内容和设置的好处,如彻底清除个人数据、销毁敏感信息和避免数据泄露。

9.抹去所有内容和设置的注意事项:提供了一些抹去所有内容和设置时应注意的事项,如数据备份、设备连接等。

四、如何选择正确的方法?

10.需要还原还是抹去?:指导读者在还原设置和抹去所有内容和设置之间做出明智的选择,根据不同情况和需求进行权衡。

11.数据安全性与易用性:探讨了还原设置和抹去所有内容和设置之间的安全性和使用便利性之间的权衡。

12.恢复设备后的注意事项:建议在还原或抹去设备后采取的措施,如重新配置设备、安装安全软件等。

五、

13.选择正确的方法:了如何根据个人需求选择还原设置或抹去所有内容和设置的方法。

14.数据备份与恢复:强调了数据备份的重要性,并提供了一些建议和工具来帮助用户备份和恢复数据。

15.保护个人隐私和安全:了还原设置和抹去所有内容和设置对于保护个人隐私和安全的重要性,并提供了一些建议和措施来加强设备安全性。

在本文中,我们详细讨论了还原设置和抹去所有内容和设置之间的差异,并提供了一些帮助您选择正确方法的指导。无论是还原设置还是彻底擦除数据,都应根据您的具体需求和情况做出明智的选择,以确保个人信息和设备安全。记住,在操作之前务必备份重要数据,以防意外发生。

还原所有设置与抹掉所有内容和设置的区别

在使用电子设备时,我们经常会遇到需要恢复出厂设置或清除所有数据的情况。然而,许多人常常将"还原所有设置"和"抹掉所有内容和设置"混为一谈,不清楚它们之间的区别和应用场景。本文将详细解析这两种操作的区别及其对设备和数据的影响。

一、还原所有设置的含义及作用

还原所有设置,是指将设备恢复到出厂时的初始状态,同时保留用户数据和个人设置。通过这种方式可以解决设备在使用过程中出现的问题,如应用程序闪退、系统卡顿等。在还原设置后,设备会自动清除缓存和垃圾文件,重新配置系统,并重启设备。

二、抹掉所有内容和设置的含义及作用

抹掉所有内容和设置,是指将设备恢复到出厂时的初始状态,同时清除所有用户数据和个人设置。这种操作相当于将设备重置为新设备,擦除了所有已存储的应用程序、文件、设置和个人信息。通常用于设备转让、出售或丢失后的保护措施。

三、还原所有设置与抹掉所有内容和设置的区别

1.数据处理方式不同:还原所有设置保留用户数据,而抹掉所有内容和设置会彻底清除所有数据。

2.目的和应用场景不同:还原所有设置用于修复设备问题,而抹掉所有内容和设置用于重置设备或保护个人隐私。

3.影响范围不同:还原所有设置主要影响系统和应用程序设置,而抹掉所有内容和设置则会清除所有数据和应用程序。

4.操作难度不同:还原所有设置通常较为简单,用户可以在设备设置中直接进行,而抹掉所有内容和设置需要进入设备恢复模式或使用特定工具。

5.速度和时间消耗不同:还原所有设置通常较快,而抹掉所有内容和设置则需要更长的时间来清除大量数据。

6.数据恢复难度不同:还原所有设置后,用户数据依然存在,可以通过恢复工具进行数据恢复。而抹掉所有内容和设置后,数据将无法恢复。

四、如何选择合适的操作方式

1.如果你只是希望修复设备的问题,并且不想丢失数据和个人设置,可以选择还原所有设置。

2.如果你准备出售、转让或废弃设备,并且担心个人信息的泄露,建议选择抹掉所有内容和设置。

3.在进行任何操作之前,务必备份重要数据,以免意外造成数据丢失。

五、

虽然还原所有设置和抹掉所有内容和设置都是将设备恢复到出厂状态的操作,但它们在数据处理方式、目的、影响范围、操作难度等方面存在差异。在实际使用中,我们应根据具体需求选择合适的操作方式,以确保设备的正常运行和个人信息的安全。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。

- 站长推荐

-

-

Win10一键永久激活工具推荐(简单实用的工具助您永久激活Win10系统)

-

华为手机助手下架原因揭秘(华为手机助手被下架的原因及其影响分析)

-

随身WiFi亮红灯无法上网解决方法(教你轻松解决随身WiFi亮红灯无法连接网络问题)

-

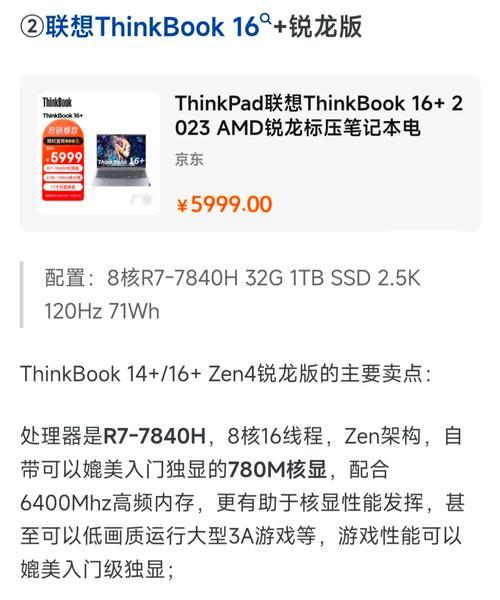

2024年核显最强CPU排名揭晓(逐鹿高峰)

-

光芒燃气灶怎么维修?教你轻松解决常见问题

-

解决爱普生打印机重影问题的方法(快速排除爱普生打印机重影的困扰)

-

红米手机解除禁止安装权限的方法(轻松掌握红米手机解禁安装权限的技巧)

-

如何利用一键恢复功能轻松找回浏览器历史记录(省时又便捷)

-

小米MIUI系统的手电筒功能怎样开启?探索小米手机的手电筒功能

-

华为系列手机档次排列之辨析(挖掘华为系列手机的高、中、低档次特点)

-

- 热门tag

- 标签列表

- 友情链接